พบการโจมตีแบบใหม่ที่ชื่อว่า Light Commands ที่เปิดให้ผู้โจมตีส่งสัญญาณเสียงอันตรายที่ออกแบบไว้ล่วงหน้าไปยังระบบผู้ช่วยผ่านเสียงหรือ Voice Assistant (VA) ชื่อดัง ด้วยการใช้แสงไฟจากระยะทางที่ไกลมากได้

นักวิจัยด้านความปลอดภัยจากมหาวิทยาลัย University of Electro-Communications & Michigan ค้นพบรูปแบบการโจมตีแบบแอบใส่คำสั่งที่ตั้งชื่อว่า “Light Commands” โดยอาศัยช่องโหว่ในไมโครโฟนแบบ MEMS

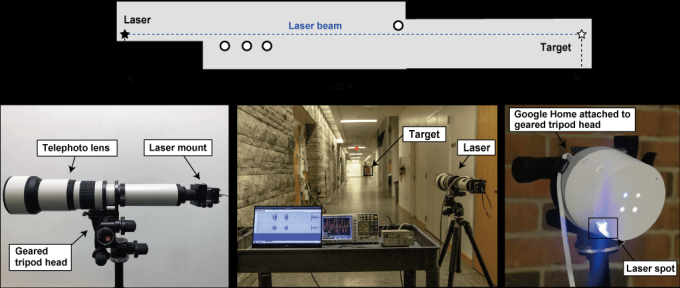

ซึ่งเปิดให้ผู้โจมตีแอบส่งคำสั่งที่ไม่มีเสียงออกมาให้ได้ยิน หรือมองไม่เห็นด้วยตาเปล่าไปยังระบบผู้ช่วยที่สั่งการผ่านเสียงได้ สำหรับการเริ่มโจมตีนั้น ผู้โจมตีจำเป็นต้องส่งสัญญาณแสงที่มอดูเลตคลื่นให้อยู่ในลักษณะสัญญาณเสียงก่อน

จากนั้นจึงมีการแปลงเป็นสัญญาณเสียงที่แท้จริงภายในไมโครโฟนอีกทีหนึ่ง ช่องโหว่นี้เกิดขึ้นบนระบบกลไกอิเล็กทรอนิกส์ขนาดเล็กมากหรือ Micro-Electro-Mechanical Systemบนไมโครโฟนอีกทีหนึ่ง ทำให้ตอบสนองกับแสงไฟถ้าได้ยินเสียงบางอย่าง

การใช้ประโยชน์จากช่องโหว่นี้ ทำให้แอบส่งข้อมูลเสียงเข้าไปยังไมโครโฟนด้วยการมอดูเลตหรือแปลงคลื่นส่วนแอมพลิจูดของแสงเลเซอร์ได้ ผู้โจมตีจึงสามารถส่งสัญญาณที่ทั้งมองไม่เห็นด้วยตาเปล่า หรือไม่สามารถได้ยินเสียงไปยังอุปกรณ์สมาร์ทโฮมที่เกี่ยวข้องได้

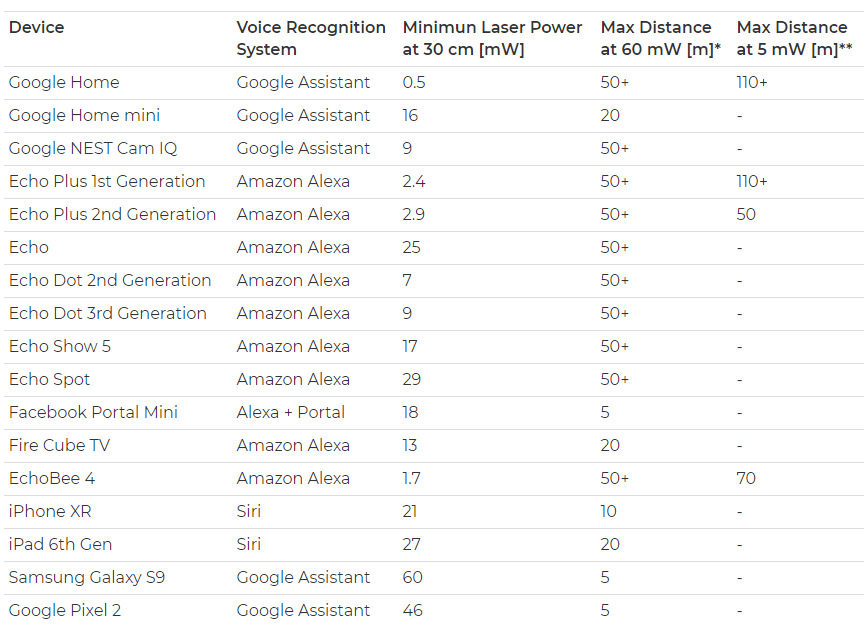

อุปกรณ์เหล่านี้เช่น Alexa, Portal, Google Assistant, หรือแม้แต่ Siriเนื่องจากระบบควบคุมเสียงกลไกการยืนยันตัว จึงเปิดให้ผู้โจมตีเข้าแฮ็กอุปกรณ์เพื่อทำบางอย่างได้ ไม่ว่าจะเป็นการควบคุมสวิตช์ไฟภายในบ้านที่ควบคุมแบบอัจฉริยะ

หรือแม้กระทั่งการสั่งเปิดประตูผ่านระบบสมาร์ทโฮม, การสั่งซื้อของออนไลน์, การปลดล็อกประตูพร้อมสตาร์ทรถบางรุ่น, การเปิดกุญแจล็อกอัจฉริยะด้วยการสุ่มรหัสพินของผู้ใช้แบบ Brute-Force ในลักษณะที่แอบทำโดยผู้ใช้ไม่รู้ตัว เป็นต้น

ที่มา : GBHacker