เกือบเดือนหลังจาก Fortinet ปล่อยการแก้ไขช่องโหว่ CVE-2024-21762 แต่องค์กร The Shadowserver Foundation ได้ประกาศเมื่อวันพฤหัสบดีว่า พวกเขาพบอุปกรณ์ที่ยังไม่ได้รับการแก้ไขอีกเกือบ 150,000 เครื่อง

การสแกนบนเว็บสาธารณะขององค์กรที่ชื่อว่า Shadowserver แสดงให้เห็นว่า ระบบเกตเวย์เว็บที่ปลอดภัย Fortinet FortiOS และ FortiProxy ประมาณ 150,000 ระบบ มีช่องโหว่ CVE-2024-21762 ซึ่งเป็นช่องโหว่ปัญหาความปลอดภัยร้ายแรงระดับ 9.8 ที่อนุญาตให้เรียกใช้โค้ดโดยไม่ต้องทำออเทนติเคชั่น!

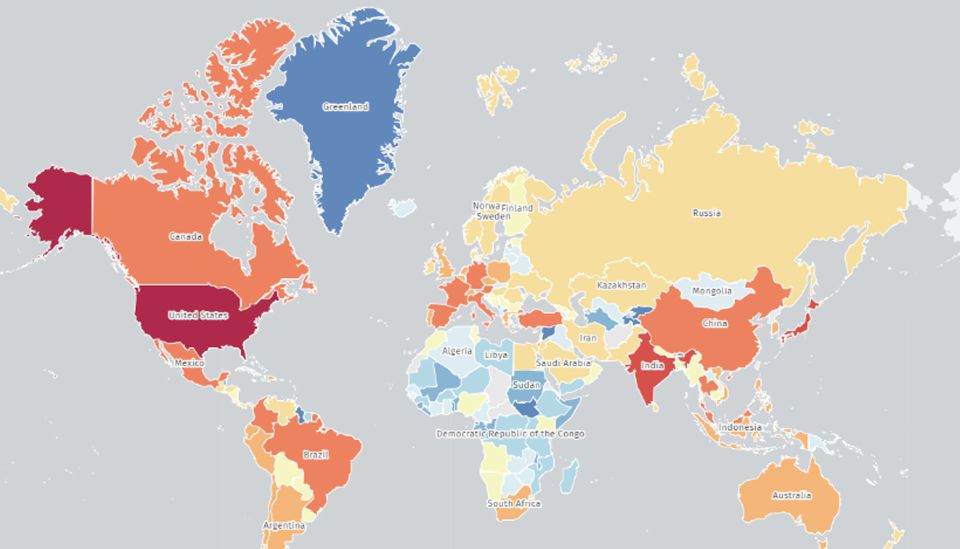

ตามข้อมูลของ Shadowserver อุปกรณ์ที่เปราะบางมาก ส่วนใหญ่มากกว่า 24,000 เครื่องอยู่ในสหรัฐอเมริกา ตามด้วยอินเดีย บราซิล และแคนาดา – ผู้เชี่ยวชาญด้านความปลอดภัย Piotr Kijewski จาก Shadowserver บอกว่า การสแกนของพวกเขาจะตรวจสอบรุ่นที่เปราะบางก่อน ดังนั้นจำนวนอุปกรณ์ที่ได้รับผลกระทบอาจลดลงหากผู้ดูแลระบบเข้าไปแก้ไขแทนที่จะไปอัปเกรดระบบ

ช่องโหว่นี้ (CVE-2024-21762) มีคะแนนความรุนแรง 9.8 ตามสถาบันมาตรฐานและเทคโนโลยีแห่งชาติสหรัฐอเมริกา (NIST) ผู้โจมตีจากระยะไกลสามารถใช้ประโยชน์จากมันโดยการส่งคำขอ HTTP ที่สร้างขึ้นเป็นพิเศษไปยังเครื่องที่เปราะบาง

บริษัทต่างๆ สามารถตรวจสอบว่าระบบ SSL VPN ของตนเองมีความเสี่ยงต่อปัญหานี้หรือไม่ โดยการรันสคริปต์ Python ง่ายๆ ที่พัฒนาโดยนักวิจัยจากบริษัทด้านความปลอดภัย BishopFox

อ่านทั้งหมดที่นี่ – BPC