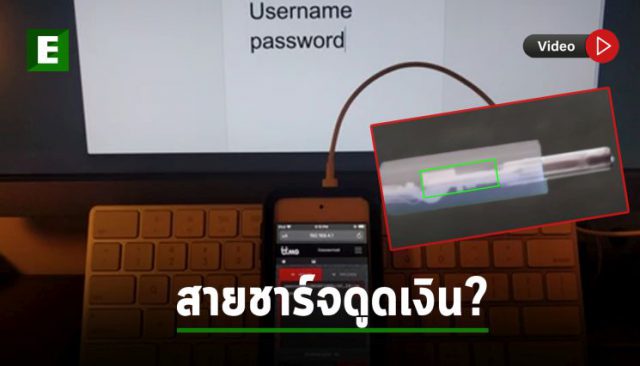

สายที่หน้าตาคล้ายกับสาย Lightning นี้ ใช้งานได้เหมือนสายแท้ทั่วไป เช่น เอามาเชื่อมคีย์บอร์ดเข้าเครื่องแมค แต่ก็อาจเป็นสายอันตรายที่บันทึกทุกอย่างที่พิมพ์เข้ามา ที่รวมถึงรหัสผ่าน พร้อมส่งข้อมูลไปยังแฮ็กเกอร์ที่อยู่ห่างเป็นโลได้ผ่านสัญญาณไร้สาย

นี่คือเครื่องมือทดสอบเจาะระบบ “รุ่นใหม่” ของสายที่กำลังเป็นข่าวอยู่ตอนนี้ ที่ทำขึ้นโดยนักวิจัยด้านความปลอดภัยที่ใช้ชื่อว่า MG ซึ่งก่อนหน้านี้เขาเคยสาธิตสายดูดข้อมูลรุ่นก่อนหน้าที่งาน DEF CON ที่เป็นงานประชุมด้านแฮ็กระบบมาแล้วเมื่อปี 2019

หลังจากงานดังกล่าว MG ระบุว่าเขาประสบความสำเร็จในการผลิตสายประเภทนี้ขายในวงกว้าง พร้อมจำหน่ายผ่านตัวแทนด้านผลิตภัณฑ์ความปลอดภัยทางไซเบอร์โดยเฉพาะอย่าง Hak5 และยิ่งเวลาผ่านไป ก็ยิ่งพัฒนาสายให้มีรูปลักษณ์หลากหลายมากขึ้นไปอีก

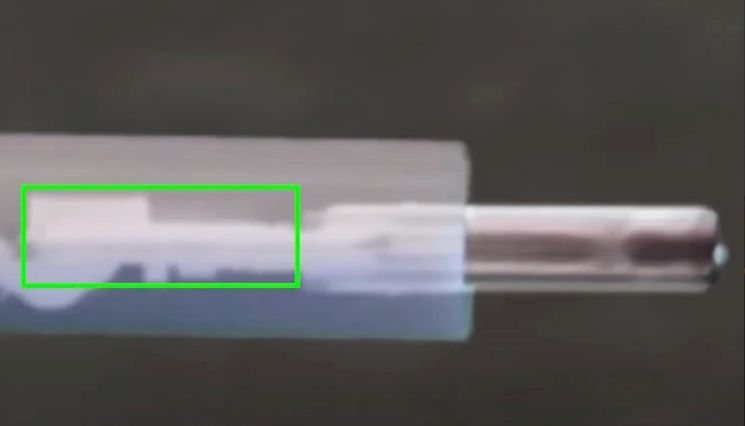

โดยเฉพาะตัวล่าสุดอย่างสาย Lightning to USB-C ที่ทาง MG กล่าวอย่างภูมิใจผ่านการสัมภาษณ์กับสำนักข่าว Motherboard ว่า “คนมักคิดว่าสาย Type C ปลอดภัยจากการซ่อนชิปเจาะระบบ เพราะมีขนาดเล็กเกินไป ครั้งนี้ผมเลยพิสูจน์ให้ทุกคนรู้ว่าเล็กแค่ไหนผมก็ทำได้”

สาย OMG นี้ทำงานโดยสร้างฮอตสปอตไวไฟของตัวเองให้แฮ็กเกอร์เชื่อมต่อเข้ามาได้จากภายนอก โดยมีอินเทอร์เฟซหน้าเว็บสำหรับให้แฮ็กเกอร์เข้ามาใช้งาน เช่น บันทึกการกดปุ่มต่างๆ ตัวชิปที่ฝังเข้ามาในหัวสายนี้มีขนาดเล็กเพียงแค่ครึ่งนึงของปลอกพลาสติกภายนอกเท่านั้น

เขาโฆษณาด้วยว่าสายใหม่มีฟีเจอร์ Geofencing ที่สามารถเปิดใช้หรือปิดกั้นการดูดข้อมูลจากอุปกรณ์อิงตามพิกัดสถานที่ได้ด้วย พร้อมทั้งการทำลายตัวเองถ้าสายอยู่ขอบเขตการใช้งานที่ตั้งไว้ เพื่อป้องกันข้อมูลหลุด หรือถูกเอาไปใช้งานกับเครื่องที่ไม่ต้องการ

อ่านเพิ่มเติมที่นี่ – VICE